En el panorama actual de la ciberseguridad, dos de las amenazas más prevalentes y peligrosas para las aplicaciones web son la inyección de SQL (SQL Injection) y los ataques de secuencias de comandos en sitios cruzados (Cross-Site Scripting, XSS). Ambos tipos de vulnerabilidades pueden causar daños significativos, comprometiendo la integridad, confidencialidad y disponibilidad de los datos. Este análisis detallado explora cómo identificar y mitigar estas amenazas para proteger las aplicaciones web de ataques maliciosos.

1. SQL Injection (Inyección de SQL)

Identificación de SQL Injection

La inyección de SQL es una técnica en la que un atacante inserta o «inyecta» código SQL malicioso en una consulta que una aplicación web envía a una base de datos. Si las consultas SQL no se manejan correctamente, un atacante puede manipularlas para obtener acceso no autorizado a datos sensibles, modificar la base de datos o ejecutar comandos peligrosos.

Signos comunes de SQL Injection

- Errores de SQL: Mensajes de error inusuales de la base de datos.

- Comportamiento anómalo: Resultados inesperados al introducir datos en formularios.

- Actividades sospechosas en los logs: Consultas SQL no autorizadas o inusuales.

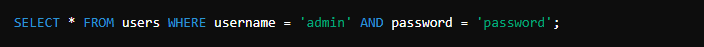

Ejemplo de vulnerabilidad:

sql

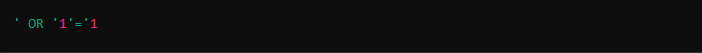

Un atacante puede manipular el input de esta manera:

sql

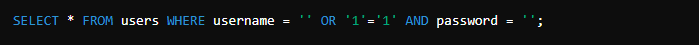

Lo que convierte la consulta en:

sql

Esta consulta siempre será verdadera, otorgando acceso sin credenciales válidas.

Mitigación de SQL Injection

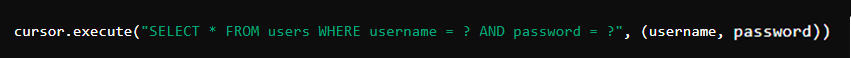

Uso de consultas preparadas (Prepared Statements)

Las consultas preparadas permiten que los parámetros se manejen de manera segura, evitando que el código malicioso se ejecute.

python

Validación de entradas

Asegurarse de que los datos ingresados por el usuario sean del tipo y formato esperados. Utilizar listas blancas de caracteres permitidos.

Escapado de caracteres

Utilizar funciones que escapen los caracteres especiales en las consultas SQL.

Uso de ORM (Object-Relational Mapping)

Los ORM manejan la generación de consultas SQL de manera segura, reduciendo el riesgo de inyección.

Menores privilegios para la base de datos

Configurar la base de datos para que las cuentas de usuario de la aplicación tengan los menores privilegios necesarios.

2. Cross-Site Scripting (XSS)

Identificación de XSS

El XSS es una vulnerabilidad que permite a los atacantes inyectar scripts maliciosos en las páginas web vistas por otros usuarios. Estos scripts pueden robar cookies, capturar entradas del usuario o redirigir a sitios maliciosos.

Tipos comunes de XSS

- XSS Reflejado (Reflected XSS): El script malicioso se refleja en la respuesta inmediata del servidor.

- XSS Persistente (Stored XSS): El script se almacena en el servidor y se distribuye a múltiples usuarios.

- XSS Basado en DOM (DOM-Based XSS): El script se ejecuta manipulando el modelo de objetos del documento (DOM) en el cliente.

Ejemplo de vulnerabilidad

html

Un atacante puede enviar

html

Mitigación de XSS

Escapado de datos en HTML

Escapar los datos antes de incluirlos en el HTML.

html

Validación y saneamiento de entradas

Verificar y limpiar todas las entradas del usuario para eliminar o neutralizar caracteres peligrosos.

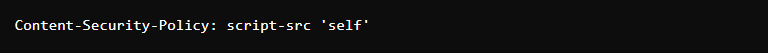

Uso de cabeceras de seguridad

Implementar cabeceras HTTP como Content-Security-Policy (CSP) para restringir las fuentes de scripts permitidos.

http

Evitar la inserción de datos no confiables en JavaScript

No construir directamente scripts con datos del usuario.

javascript

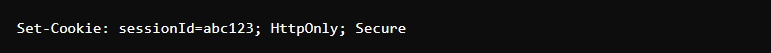

Configuración segura de cookies

Establecer las cookies con las banderas HttpOnly y Secure para minimizar el riesgo de acceso por scripts maliciosos.

http

Recuerda

Las vulnerabilidades de SQL Injection y XSS representan riesgos significativos para la seguridad de las aplicaciones web. Identificarlas y mitigarlas eficazmente es crucial para proteger los datos sensibles y mantener la integridad de los sistemas. Implementar buenas prácticas de codificación, validar y sanitizar todas las entradas del usuario, y utilizar herramientas y frameworks que ayuden a gestionar la seguridad de las aplicaciones son pasos esenciales para mantener un entorno seguro.

Al comprender y aplicar estas medidas, los desarrolladores y administradores de sistemas pueden reducir significativamente la superficie de ataque y proteger mejor sus aplicaciones contra amenazas comunes y peligrosas.