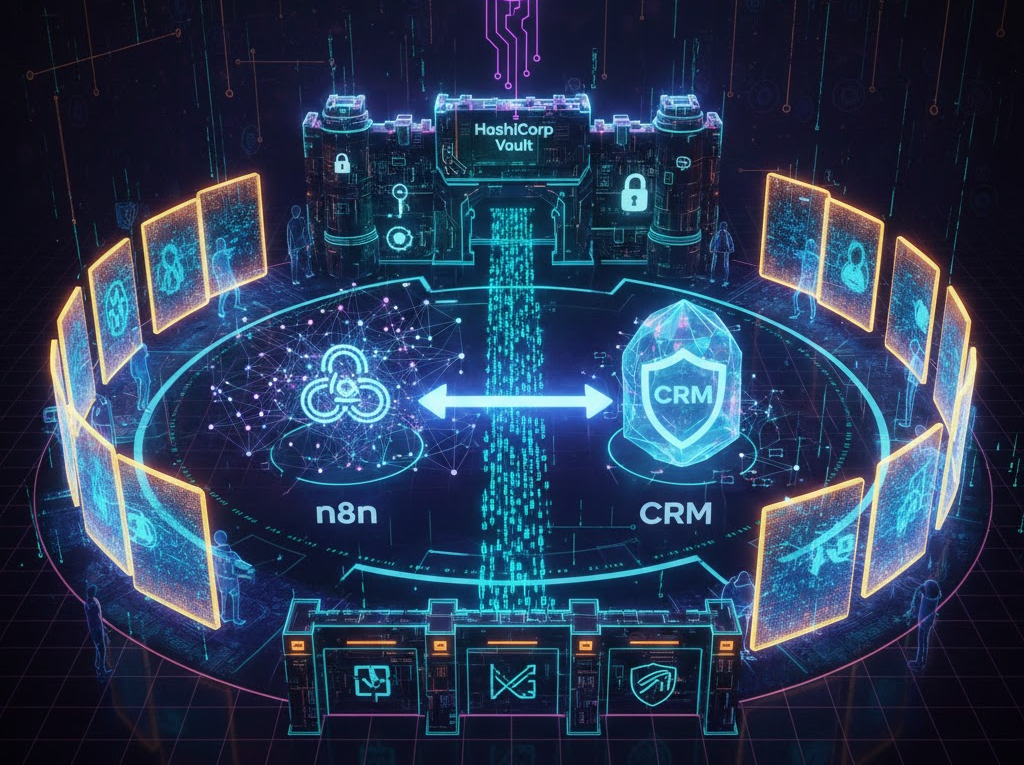

En el ecosistema actual, n8n es el «sistema nervioso» que conecta tus herramientas, y el CRM es el «corazón» que bombea los datos de tus clientes. Como ingenieros, amamos la eficiencia de un flujo automatizado, pero como profesionales de ciberseguridad, vemos una superficie de ataque expandida.

Si un atacante compromete tu instancia de n8n, no solo accede a una herramienta; obtiene las llaves de todo el reino (Slack, Gmail, Stripe y, por supuesto, tu CRM). Aquí te presento el manifiesto para construir un búnker digital alrededor de tus automatizaciones.

El Fortín de la Instancia: Seguridad a Nivel Infraestructura

No importa qué tan seguro sea tu flujo si la puerta de la casa está abierta.

- Adiós a la Exposición Pública: Nunca expongas tu instancia de n8n directamente a la web sin un Reverse Proxy (como Nginx o Traefik) con TLS 1.3.

- VPN o Zero Trust: Si n8n es de uso interno, colócalo detrás de una VPN o una solución de Zero Trust (Cloudflare Tunnel o Tailscale). Si no se puede ver, no se puede atacar.

- Hardening de Docker: Ejecuta n8n en un contenedor con privilegios limitados. Usa el principio de Rootless Docker para evitar que un escape del contenedor comprometa el host.

Gestión de Credenciales: El Santo Grial

El error más común es el manejo descuidado de los API Keys del CRM (Salesforce, HubSpot, Pipedrive).

- External Secrets Management: Deja de almacenar las credenciales en la base de datos local de n8n. Utiliza HashiCorp Vault o los gestores de secretos nativos de AWS/Azure. n8n permite configurar variables de entorno para esto.

- Principio de Privilegio Mínimo (PoLP): No uses el API Key del «Súper Administrador». Crea un usuario bot en tu CRM con permisos restringidos exclusivamente a los objetos que el flujo de n8n necesita tocar.

- Rotación Automática: Si tu CRM lo permite (vía OAuth2), asegúrate de que los refresh tokens se manejen de forma segura y rota las claves estáticas cada 30-90 días.

Inteligencia Artificial: El Guardián en la Puerta

Como ingenieros de IA, podemos usar modelos para auditar lo que los humanos ignoran.

- Detección de Anomalías en el Tráfico: Implementa un modelo de ML ligero que analice el volumen de datos que sale de n8n hacia el CRM. Si un flujo que usualmente actualiza 10 leads de repente intenta exportar 10,000, la IA debe activar un Kill Switch automático.

- Sanitización de Inputs con LLMs: Si tu flujo de n8n recibe datos de formularios web para inyectarlos en el CRM, usa un paso intermedio de IA para detectar intentos de Prompt Injection o SQL Injection antes de que toquen tu base de datos de clientes.

Comparativa de Seguridad: Configuración Base vs. Configuración Pro

| Característica | Nivel Básico (Riesgoso) | Nivel Pro (Seguro) |

| Autenticación | Usuario/Password simple | MFA + SSO (SAML/OpenID) |

| Webhooks | URL pública abierta | Verificación de firma (X-Hub-Signature) |

| Logs | Almacenados localmente | Centralizados en SIEM (Splunk/ELK) |

| Ejecución | Modo «Owner» total | Entornos aislados por equipo |

Webhooks: El Caballo de Troya

Los webhooks que activan flujos en n8n desde el CRM son vectores de ataque críticos.

- Validación de Payload: No confíes en que el remitente es quien dice ser. Verifica siempre los Headers de Seguridad o el Token de validación que envía el CRM.

- IP Whitelisting: Configura tu firewall para aceptar peticiones POST en el endpoint de n8n solo desde las direcciones IP oficiales de tu proveedor de CRM.

Regla de Oro: Trata a cada nodo de n8n como si fuera una función expuesta al internet. Si no tiene validación, es una vulnerabilidad.

Conectar n8n y tu CRM exige blindaje. No te la juegues: aplica Zero Trust, gestiona secretos en bóvedas externas y usa IA para detectar fugas de datos en tiempo real. Eficiencia sin seguridad es solo un riesgo latente.