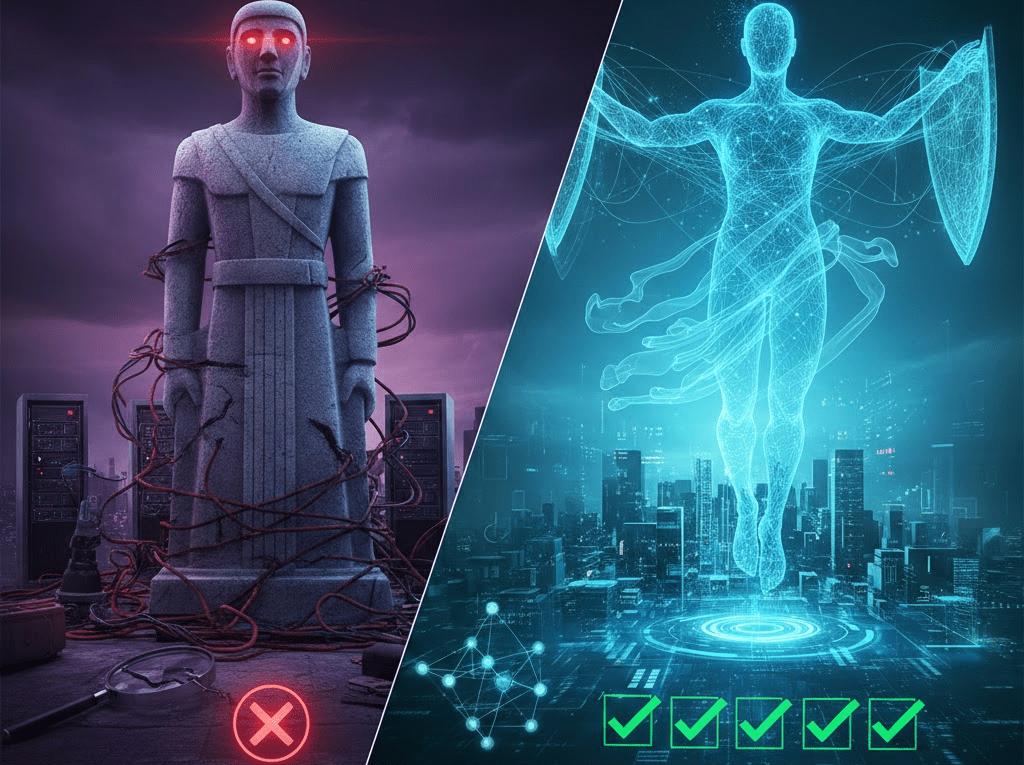

Durante décadas, la ciberseguridad ha sido una partida de ajedrez donde el defensor siempre movía las piezas en segundo lugar. Hemos vivido en la era de los SIEM reactivos, las firmas de malware que solo reconocen lo ya conocido y humanos agotados por la fatiga de alertas.

Pero el paradigma ha cambiado. Ya no estamos instalando muros; estamos desplegando ecosistemas cognitivos.

El Surgimiento del «Agente Inmune»

En la ingeniería de IA, hemos dejado de ver a la seguridad como un conjunto de reglas if-then. La protección de datos moderna se asemeja más a un sistema inmunológico digital.

- Identidad Sintética vs. Comportamiento Real: Los agentes de IA ya no validan solo contraseñas; analizan la «biometría del flujo». Si un usuario accede a la base de datos a una velocidad de 500ms superior a su promedio habitual o desde una latitud lógica inusual, el Agente no solo avisa: aísla.

- Autogestión de la Privacidad: Estamos pasando de políticas de privacidad estáticas a agentes que aplican Privacidad Diferencial en tiempo real, inyectando ruido estadístico para proteger la identidad del usuario sin sacrificar la utilidad del dato.

La Paradoja de la «Caja Negra»

Como profesionales, enfrentamos una tensión creativa: ¿Cómo confiamos la protección de nuestros datos más sensibles a un sistema cuyo proceso de decisión no siempre es lineal?

La respuesta reside en la IA Explicable (XAI). Un agente de seguridad de alta calidad no es aquel que bloquea todo por miedo, sino el que puede decirte: «He cifrado este volumen de datos porque el patrón de entropía sugería un inicio de ransomware con un 98% de confianza». La transparencia es el nuevo perímetro.

Del «Parche» al «Diseño Generativo»

La IA no solo protege los datos existentes; está reescribiendo cómo se defienden.

- Redes Adversarias Generativas (GANs): Usamos agentes para atacarnos a nosotros mismos. Una IA crea ataques inéditos mientras la otra aprende a neutralizarlos. Es una evolución forzada en un entorno controlado.

- Micro-segmentación Dinámica: Los agentes de IA pueden reconfigurar redes enteras en milisegundos ante una brecha, creando «jaulas de Faraday digitales» alrededor de los datos críticos antes de que el atacante pueda siquiera listar el directorio.

«En el futuro cercano, la brecha de seguridad no será culpa de un humano que hizo clic en un enlace, sino de una organización que no tuvo un agente de IA lo suficientemente rápido para interceptar ese clic.»

A pesar de la autonomía de los agentes, nuestro rol como ingenieros y expertos no desaparece; se eleva. Pasamos de ser «vigilantes de pantallas» a ser arquitectos de ética y lógica. La IA protegerá el dato, pero el humano debe proteger el propósito.

La pregunta para los líderes de seguridad hoy no es qué software comprar, sino: ¿Es tu defensa tan inteligente como la amenaza que intenta robarte?

Deja un comentario