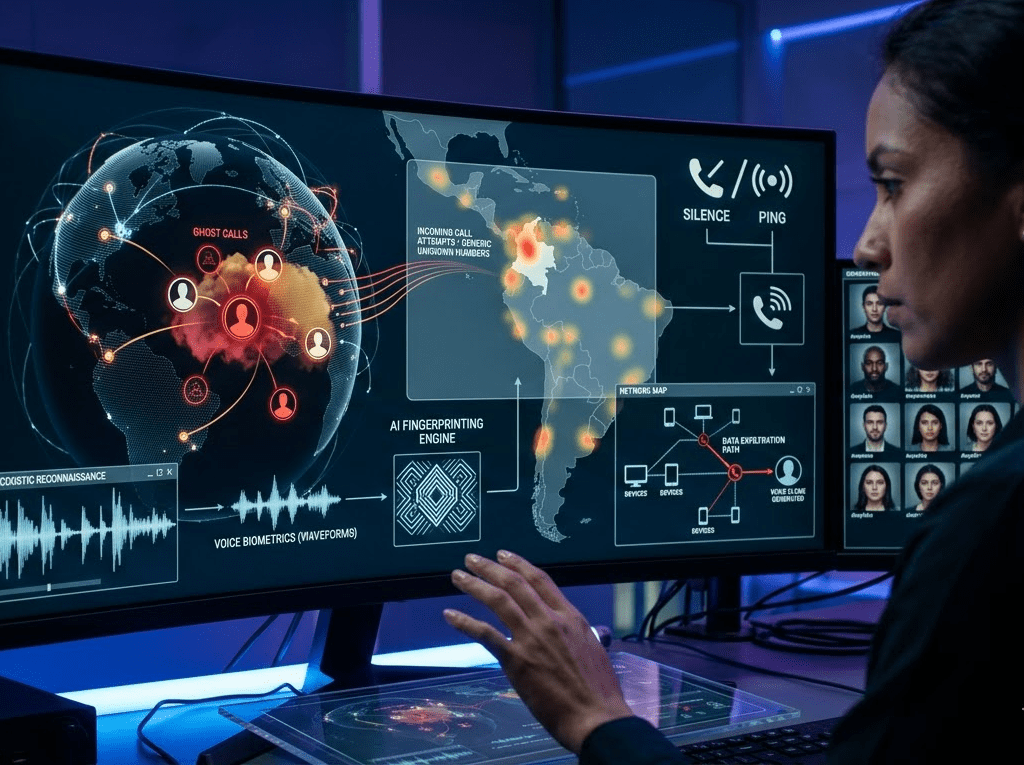

En el pasado, una llamada perdida era solo Wangiri (un fraude para que devuelvas la llamada a números de tarificación especial). En 2026, la anatomía de este ataque ha mutado. Para un ingeniero de ciberseguridad, estas llamadas ya no son «spam»; son escaneos de puertos activos en humanos.

El Cambio de Paradigma: De la Estafa al Fingerprinting

Los atacantes están utilizando clústeres de IA para automatizar llamadas masivas con tres objetivos tácticos que van más allá del simple robo de dinero:

- Validación de Identidad Activa: Confirman que el número no solo existe, sino que pertenece a un humano que interactúa. Un «Hola» es suficiente para que un modelo de Machine Learning clasifique tu perfil (edad estimada, género, estado emocional).

- Voice Harvesting (Cosecha de Voz): Si respondes, aunque sea por dos segundos, los algoritmos de Deepfake Voice capturan fragmentos de tu biometría vocal. Con solo 3 segundos de audio de alta fidelidad, un atacante puede clonar tu voz para saltarse sistemas de autenticación bancaria por voz (Vishing 2.0).

- Mapeo de Disponibilidad: Identifican tus patrones de vida. ¿A qué hora contestas? ¿En qué zona horaria estás realmente? Estos metadatos alimentan campañas de Spear Phishing hiper-personalizadas.

Tutorial de Mitigación: Blindaje de la Vulnerabilidad de Datos Telefónicos

Como expertos, sabemos que el eslabón más débil es la curiosidad. Aquí tienes el protocolo técnico y de comportamiento para neutralizar esta superficie de ataque.

1. Nivel de Red: Implementación de Listas de Control de Acceso (ACL)

No confíes en el filtro básico de tu smartphone.

- Protocolo: Activa la función «Silenciar desconocidos» (iOS/Android). Esto actúa como un Firewall Stateless: solo permite el paso de paquetes (llamadas) de direcciones (contactos) ya conocidas.

- Acción: Ajustes > Teléfono > Silenciar desconocidos. Las llamadas irán directo al buzón sin interrumpir tu CPU mental.

2. Nivel de Aplicación: Identificadores de Llamadas con Reputación en Tiempo Real

Utiliza herramientas que funcionen como un IDS (Intrusion Detection System) para telefonía.

- Herramientas: Truecaller, Hiya o herramientas corporativas integradas en el MDM (Mobile Device Management).

- Análisis: Si la aplicación etiqueta la llamada como «Fraude potencial» o «Telemercadeo», el sistema está haciendo el dropping de la conexión por ti.

3. Nivel de Datos: Protección de la Biometría Vocal

Si por error contestas una llamada y hay silencio:

- Regla de Oro: No digas nada. El atacante busca el «token» de tu voz.

- Protocolo de Desconexión: Cuelga inmediatamente. No esperes a que alguien hable. En ciberseguridad, un socket abierto sin transferencia de datos legítima es un riesgo de Information Leakage.

4. Higiene Digital (OSINT de Prevención)

Tu número de teléfono es una Primary Key en bases de datos de filtraciones (Leaks).

- Verificación: Entra en Have I Been Pwned y verifica si tu número está vinculado a brechas de datos.

- Remediación: Si tu número es público, aumenta la entropía de tus capas de seguridad (activa 2FA por App, nunca por SMS, ya que el SMS es vulnerable a SIM Swapping).

Nota del Analista: En 2026, la privacidad no es un ajuste, es una arquitectura. Una llamada perdida es un intento de intrusión; trátalo como tal

Deja un comentario