Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

IA Ofensiva y el Ecosistema Criptográfico: IA a hackea redes de criptomonedas

La era de los hackers solitarios está dando paso a la era de las fábricas de exploits impulsadas por IA.

-

¿Un Asistente de IA Secuestrado? El Riesgo Silencioso en el Chat

Con la integración de los Agentes de Inteligencia Artificial (IA) en plataformas de mensajería populares como WhatsApp, se ha abierto un nuevo y fascinante vector de ataque.

-

SentinelIA: La Primera Línea de Defensa para Agentes de IA en la Nueva Era Ciber

La proliferación de Agentes de Inteligencia Artificial (IA) en entornos empresariales y críticos marca un punto de inflexión. Estos agentes, que actúan como «trabajadores digitales» autónomos, son objetivos de alto valor para los adversarios.

-

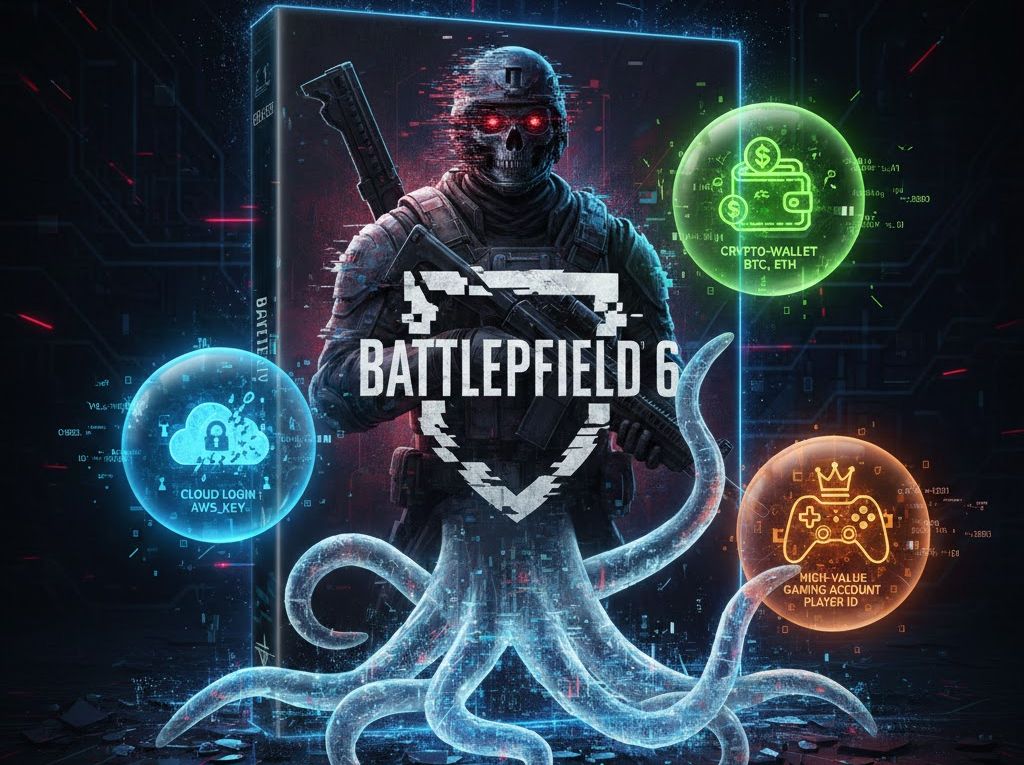

El Cebo de Battlefield 6 Pirata y la Pesca de Credenciales

La reciente campaña de distribución de malware disfrazada de versiones «pirata» del esperado Battlefield 6 (actualmente Battlefield 2042) es un caso de estudio clásico en el aprovechamiento de la ingeniería social y el hype mediático.

-

El Riesgo Bajo el Árbol: El Factor Crítico de las Ciberestafas Navideñas

El volumen transaccional masivo y la «urgencia de compra» inducida por las ofertas son el caldo de cultivo perfecto para las ciberestafas.

-

LockBit 5.0: La Hidra Digital que se Niega a Morir

El Contexto: De las Cenizas de la Operación Cronos Si pensabas que la Operación Cronos (la intervención conjunta del FBI, NCA y Europol) había clavado la estaca final en el corazón de LockBit, te equivocaste. En ciberseguridad, el vacío de poder dura milisegundos. LockBit 5.0 (o la evolución directa de LockBit-NG-Dev) no es simplemente…

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.