Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

Cuckoo Sandbox: El Nido Digital para Disecar Malware

Su principal atractivo radica en su capacidad para ejecutar archivos sospechosos en un entorno aislado, o sandbox, mientras registra minuciosamente cada acción del programa.

-

¡Alarma Crítica! Akira: El Secuestro exprés a través de su SonicWall

ransomware Akira contra dispositivos SonicWall SSL-VPN no es solo otro incidente de ransomware-as-a-service (RaaS); es una clase magistral sobre cómo la higiene de seguridad deficiente convierte una vulnerabilidad antigua y conocida en una puerta de entrada crítica.

-

El Malware en Stream: Una Amenaza Invisible Acechando Tu Entretenimiento

El «malware en stream» no se refiere necesariamente a un nuevo tipo de código malicioso, sino a un conjunto de vectores de ataque y técnicas de distribución que aprovechan la infraestructura y la popularidad de las plataformas de contenido multimedia. Se trata de una amenaza camuflada que explota la confianza y la urgencia del…

-

El Amanecer de una Nueva Amenaza: El Primer Ransomware con IA y la Guerra Silenciosa del Código

un ransomware con IA podría aprender del entorno de la víctima. Por ejemplo, podría analizar las defensas de la red, los patrones de actividad del usuario y las vulnerabilidades para optimizar su ataque.

-

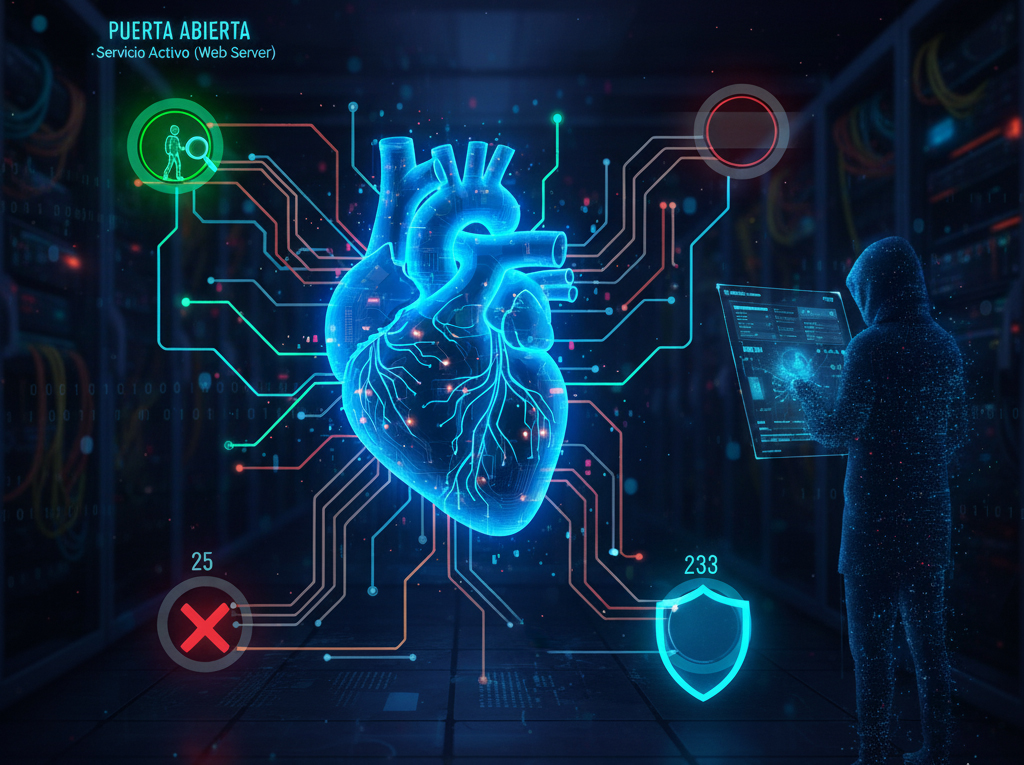

La anatomía del escaneo de puertos: ¿Qué secretos revela un simple ping?

El port scanning es el primer paso en el reconocimiento. Es el arte de la observación, donde un simple análisis revela los puntos débiles de una fortaleza digital.

-

El roedor digital: Ratty, una amenaza subterránea

El ataque comienza con un correo electrónico de phishing bien elaborado que contiene un archivo PDF adjunto. Este archivo, aparentemente inofensivo, contiene código malicioso incrustado.

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.