Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

El «Factor Humano» 2.0: Humanizar la IA no es Marketing, es Hardening

Hemos tratado a los sistemas de detección como motores de reglas fríos: si pasa A, bloquea B. El problema es que los atacantes ya no solo lanzan código; lanzan intenciones

-

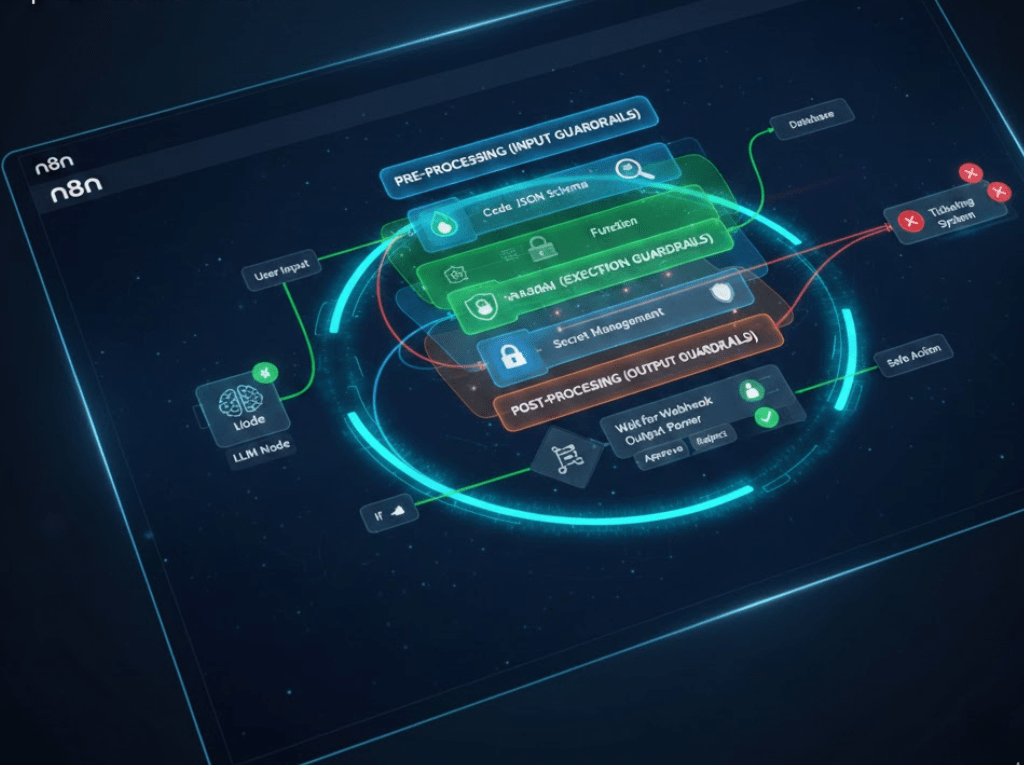

Blindando el Caos: Implementación de Guardrails en n8n para Workflows de IA

Implementar Guardrails en n8n no se trata de limitar la IA, sino de definir su radio de explosión. Al separar la lógica de ejecución de la lógica de generación, aseguras que incluso si el modelo es comprometido, el daño colateral sea nulo.

-

Google Antigravity: El Salto Cuántico de Copilotos a Agentes Autónomos

Google Antigravity no es solo un IDE; es un multiplicador de fuerza para los equipos de seguridad y desarrollo. Permite que las empresas escalen su capacidad defensiva al mismo ritmo que su producción de software.

-

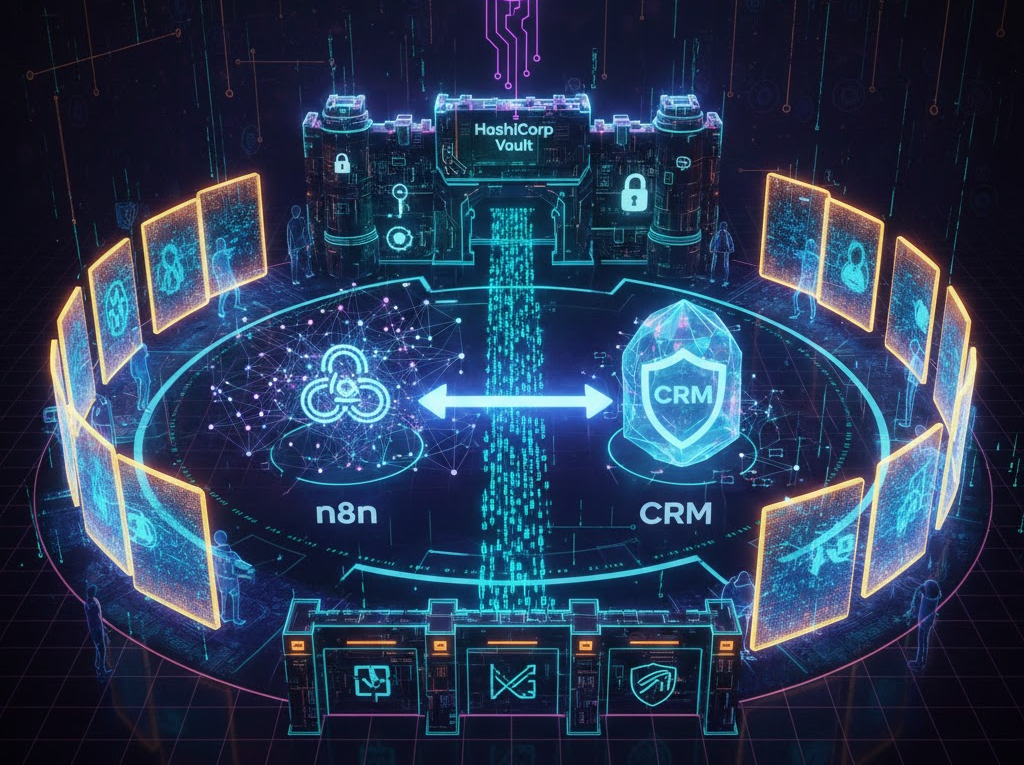

El Dilema del Nexo: Blindando la Orquestación entre n8n y tu CRM

Conectar n8n y tu CRM exige blindaje. No te la juegues: aplica Zero Trust, gestiona secretos en bóvedas externas y usa IA para detectar fugas de datos en tiempo real. Eficiencia sin seguridad es solo un riesgo latente.

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.