Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

El Fin de la Ilusión Biométrica: Cuando tu Rostro es el Leak

El sistema debe verificar constantemente que quien sostiene el teléfono sigue siendo el usuario legítimo basado en su comportamiento

-

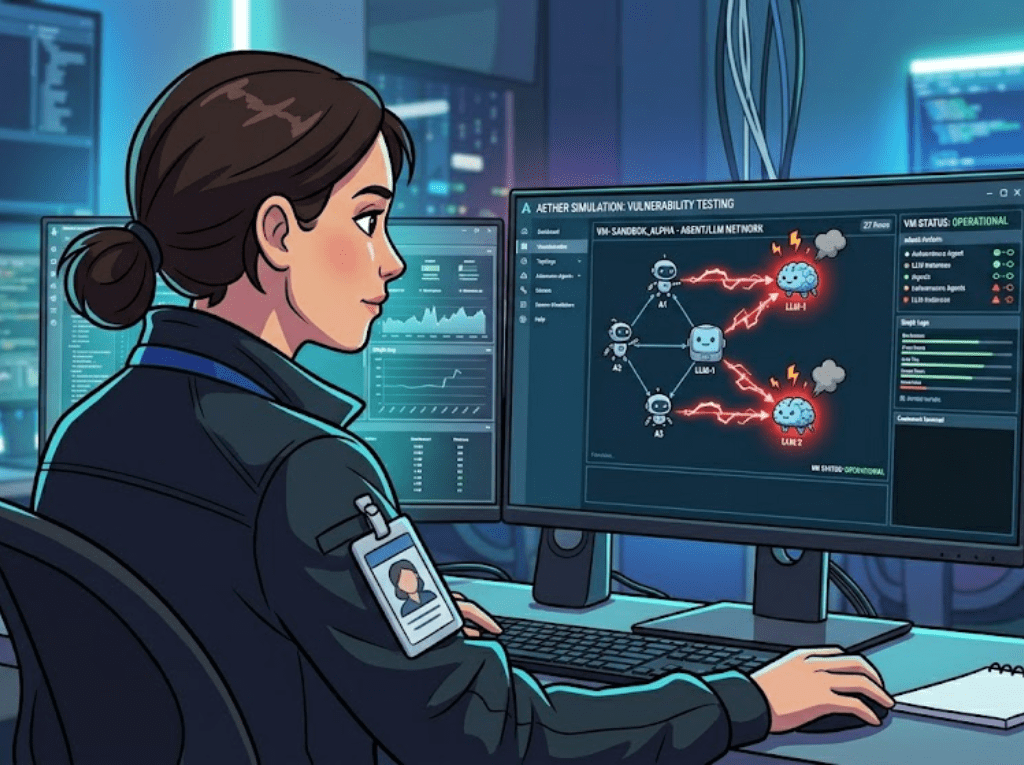

Laboratorios de VM: La Última Línea de Defensa contra la IA Ofensiva

La prevención de ciberataques con IA no se trata de construir muros más altos, sino de construir espejismos virtuales más inteligentes

-

El «Payload» en tu Bolsillo: Vulnerabilidades del Pasaporte Colombiano

En la era de la IA generativa, la confianza ya no es binaria. El chip puede ser fuerte, pero si el bit que lo certifica está comprometido, la identidad nacional es vulnerable

-

El Horizonte de la Singularidad Sintética: ¿Estamos Listos para la IA Creativa y Hostil?

El reto no es solo entender el código, sino entender el comportamiento del modelo.

-

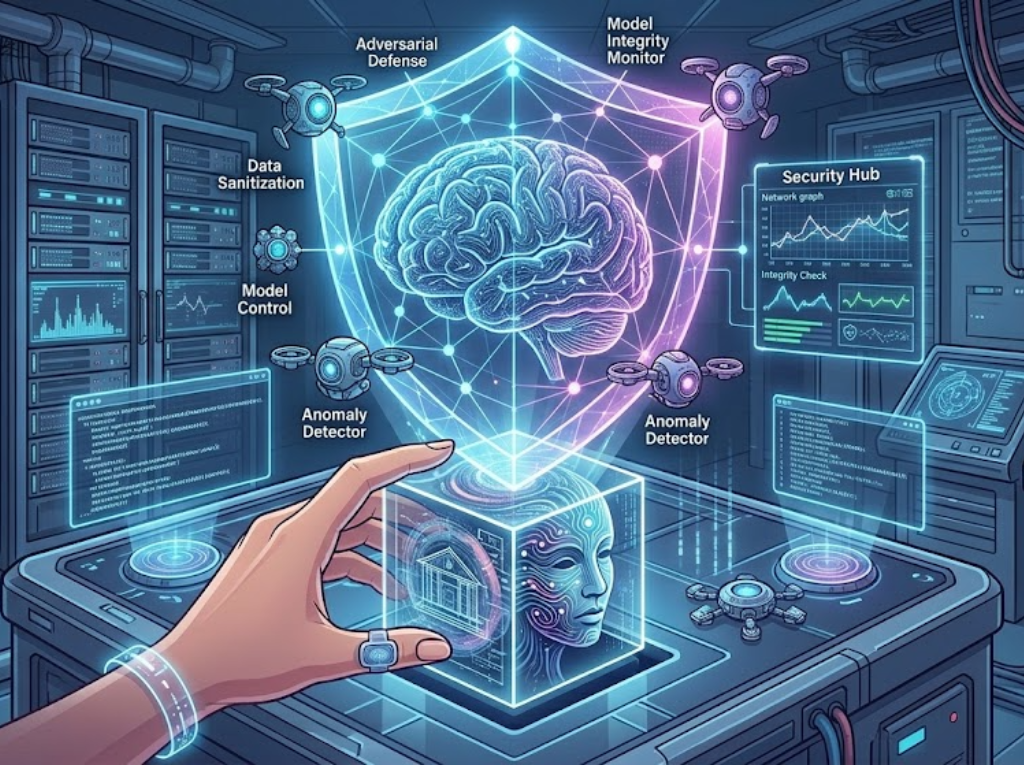

El Factor Psicológico en la Máquina: Por qué la Personalidad es la Primera Capa de MLSecOps

En un mundo de Inyecciones de Prompt Indirectas y ataques de ingeniería social automatizada, la «personalidad» de una IA no es un adorno estético

-

Anatomía de una Granja: El Hardware al Servicio del Mal

Una granja de celulares no es simplemente un montón de teléfonos conectados a la pared. Es un sistema de computación distribuida de baja potencia

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.