Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

Gemini 4: La Singularidad del «Agente Autónomo» en Ciberseguridad

Gemini 4 es una fuerza multiplicadora para la defensa si se implementa con una gobernanza estricta de Identity and Access Management (IAM) para agentes.

-

Hard Reset: El Mapa de Carreras que la IA Devora, Transforma y Crea

La IA no te quitará el trabajo, pero un profesional que sepa usar la IA para hacer el trabajo de cinco personas, definitivamente lo hará

-

Anatomía de un «Hackeo» Municipal: Más allá del Phishing convencional

Las alcaldías y entes territoriales se han convertido en el «eslabón débil». El problema no es solo tecnológico; es una falla estructural de gobernanza.

-

Por qué un archivo “.env” en GitHub es una Invitación al Desastre

Subir un archivo “.env” es el equivalente digital a dejar las llaves de tu caja fuerte pegadas a la puerta con una nota que dice «Pasen, está abierto»

-

La Era de Claude Code y la GenAI-Native Stack

Agentes como Claude Code comprenden el contexto global. Esto reduce errores comunes de sintaxis, pero introduce alucinaciones lógicas profundas que son mucho más difíciles de detectar

-

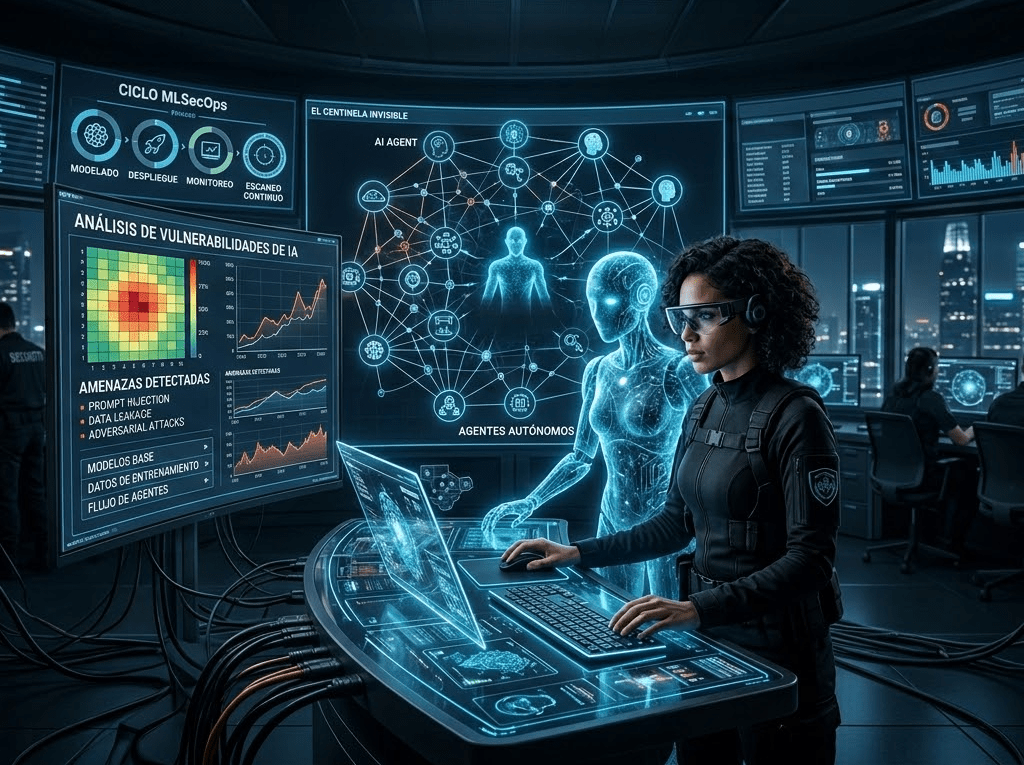

Escaneo de Vulnerabilidades con MLSecOps en la Era de los Agentes Autónomos

desplegar un agente de IA sin un marco de MLSecOps es el equivalente digital a dejar las llaves de una caja fuerte pegadas a la puerta

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.