Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

NetStumbler: La reliquia dorada del wardriving que aún inspira a la ciberseguridad moderna

NetStumbler es más que una herramienta antigua; es un testimonio de cómo la seguridad inalámbrica ha evolucionado. En una era donde el WiFi 6 y el IoT dominan el aire, mirar atrás a NetStumbler nos recuerda una verdad clave: la visibilidad es el primer paso de la defensa.

-

Alerta Roja en sus Descompresores: WinRAR Cierra la Puerta al Malware Silencioso

La vulnerabilidad en WinRAR es un claro ejemplo de que las amenazas pueden residir en los lugares más inesperados y en las herramientas más comunes. No podemos darnos el lujo de la autocomplacencia.

-

Uno de los Mejores Hackers del Mundo es una IA: ¿Aliado o Amenaza?

La posibilidad de que una IA se convierta en el hacker más temido no es ciencia ficción lejana; es una realidad inminente. Como profesionales de la ciberseguridad, es nuestro deber reconocer este futuro, prepararnos para él y asegurar que, en esta carrera armamentista digital, la humanidad mantenga la ventaja.

-

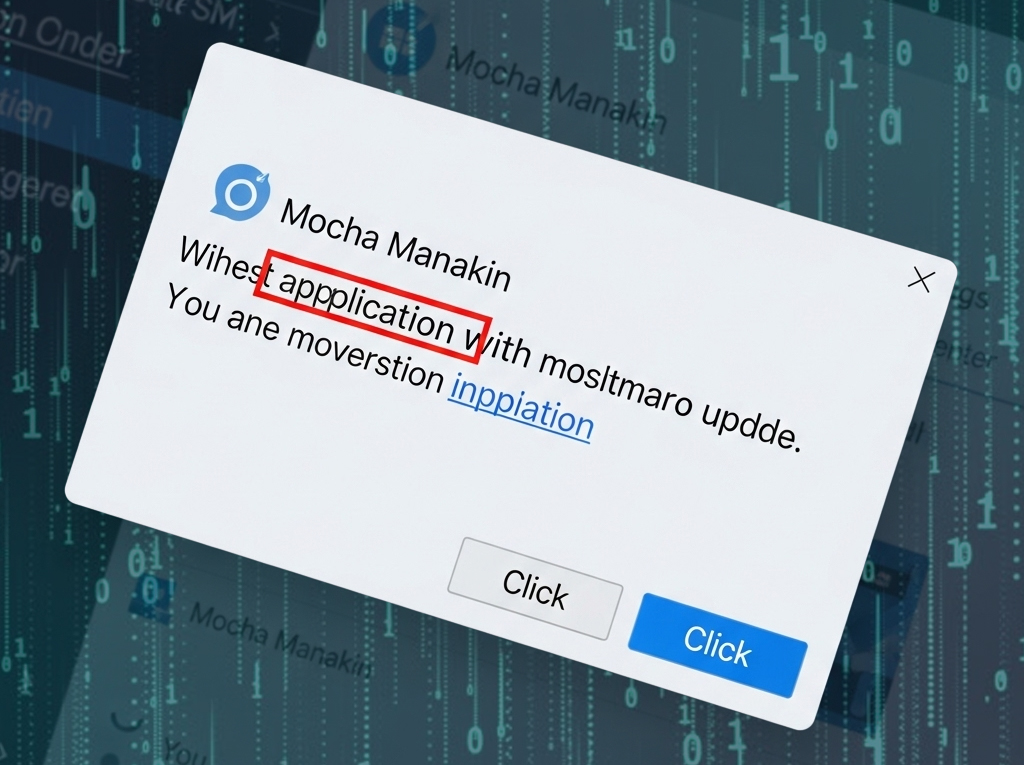

Mocha Manakin – El Malware que se Disfraza de Rutina

un malware diseñado con un alto grado de sigilo y persistencia. No busca una entrada ruidosa y destructiva; prefiere infiltrarse discretamente, establecerse y operar bajo el radar, extrayendo información valiosa o preparando el terreno para ataques más ambiciosos.

-

SentinelOne: Elevando el Estándar de la Seguridad de Endpoints

Estamos examinando una plataforma que, a través de su motor Singularity XDR, ha elevado significativamente el listón. Su aproximación se centra en la autonomía y la IA comportamental, una dupla poderosa que la distingue de otras soluciones que dependen en gran medida de firmas o análisis basados en la nube con latencia inherente.

-

Hackers Rusos Explotan Oracle Cloud para Atacar Scaleway — Una Amenaza Infiltrada en la Nube

No estamos hablando de un compromiso directo de Oracle en el sentido tradicional de una brecha de seguridad en sus sistemas centrales. Más bien, la inteligencia sugiere un escenario donde las capacidades elásticas y omnipresentes de OCI fueron subvertidas.

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.