Blog

¡Bienvenidos a nuestro blog! Este espacio está dedicado a la exploración de dos apasionantes mundos que están transformando el panorama tecnológico: la ciberseguridad y la inteligencia artificial. Aquí encontrarás contenido de alta calidad, análisis detallados, tutoriales prácticos y noticias relevantes para mantenerte al día con las últimas tendencias y avances en estas áreas.

-

Falla Crítica en IBM QRadar SIEM: Cuando el Centinela se Convierte en una Puerta de Entrada

La vulnerabilidad en IBM QRadar SIEM nos recuerda que ningún sistema, por sofisticado que sea, es inmune. La confianza ciega en una solución puede convertirse en una debilidad crítica.

-

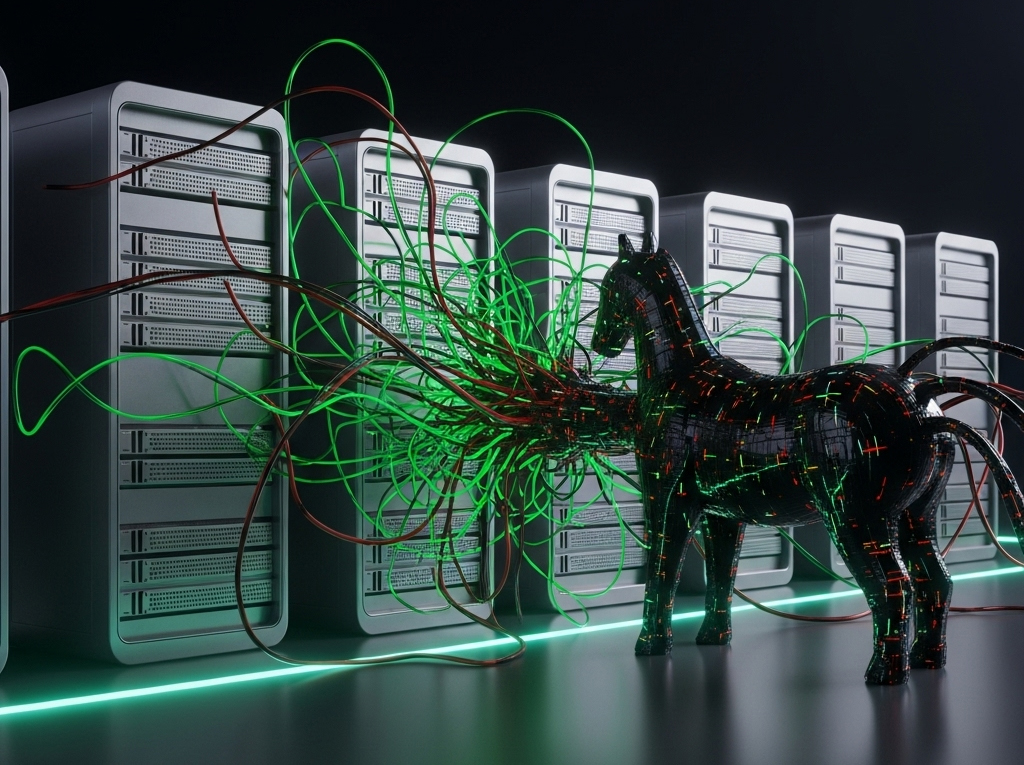

Vulnerabilidad Día Cero CVE-2025-33053 en WebDAV – El Caballo de Troya Digital que Nadie Vio Venir

CVE-2025-33053 es un recordatorio contundente de la sofisticación de los adversarios y la necesidad de una postura de seguridad proactiva y resiliente. No podemos darnos el lujo de ser reactivos cuando el fuego ya ha comenzado.

-

Autopsy y The Sleuth Kit: La lupa forense que no puede faltar en tu arsenal digital

Autopsy/Sleuth Kit no es simplemente una opción; es una necesidad para cualquier profesional de ciberseguridad serio.

-

El Auge del Smishing y Vishing: La Ingeniería Social se Muda al Móvil

El auge del smishing y vishing es un claro recordatorio de que la ciberseguridad es, en última instancia, una batalla por la mente. Los atacantes explotan nuestras emociones, nuestra prisa y nuestra confianza.

-

La Estrella de la Muerte del Ciberespacio: Cuando un Sitio para Fans de Star Wars Se Convierte en Plataforma de Espionaje

un sitio aparentemente inofensivo para fans de Star Wars se transformó en una herramienta de espionaje, demostrando una vez más que el lado oscuro no solo reside en la Fuerza, sino también en las profundidades de la ciberseguridad.

-

Análisis Profesional de Ciberseguridad: La Amenaza Silenciosa de los Bots Maliciosos

Los bots maliciosos son los verdaderos «soldados de a pie» de la ciberdelincuencia moderna, ejecutando una infinidad de ataques que pasan desapercibidos hasta que el daño ya está hecho.

Suscribirse

Introduce tu correo electrónico para recibir actualizaciones.